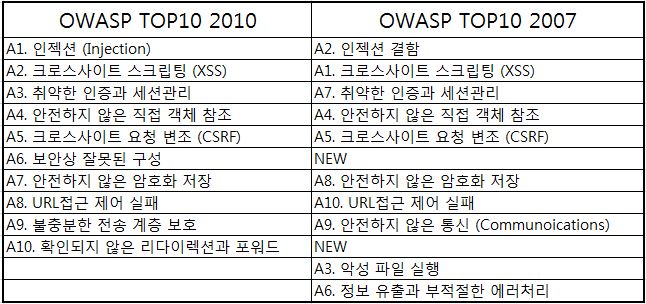

A1. 인젝션 (Injection)

- 특히 SQL인젝션은 웹 어플리케이션에서 매우 흔하다. 인젝션은 사용자가 입력한 데이터가 명령이거나 질의문의 일부분으로 인터프리터에 보내질 때 발생한다. 악의적인 공격자가 삽입한 데이터에 대해 인터프리터는 의도하지 않은 명령어를 실행하거나 데이터를 변경 할 수 있다.

A2. 크로스사이트 스크립팅 (XSS)

- 콘텐츠의 암호화나 검증하는 절차 없이 사용자가 제공하는 데이터를 어플리케이션에서 받아들이거나, 웹 브라우저로 보낼 때마다 발생한다. 크로스사이트 스크립팅은 공격자가 희생자의 브라우저 내에서 스크립트를 실행하게 허용함으로써 사용자 세션을 가로채거나, 웹사이트를 손상하거나 웜을 심는 것등을 가능하게 한다.

A3. 취약한 인증과 세션 관리

- 자격증명과 세션 토큰은 종종 적절하게 보호되지 못한다. 공격자는 다른 사용자인 것처럼 보이게 하기 위하여 비밀번호, 키 혹은 인증토큰을 손상시킨다.

A4. 안전하지 않은 직접 객체 참조

- 직접 객체 참조 또는 개발자가 파일, 디렉토리, 데이터베이스 기록 혹은 키 같은 내부 구현 객체에 대한 참조를 URL 혹은 폼 매개변수로 노출시킬 때 발생한다. 공격자는 이러한 참조를 조작하여 승인 없이 다른 객체에 접속 할 수 있다.

A5. 크로스사이트 요청 변조 (CSRF)

- 크로스 사이트 요청 변조공격은 로그온 한 희생자의 브라우저가 사전 승인된 요청을 취약한 웹 어플리케이션에 보내도록 함으로써 희생자의 브라우저가 공격자에게 이득이 되는 악의적인 행동을 수행하도록 한다. CSRF는 자신이 공격하는 웹 어플리케이션이 강력하면 할수록 강력해진다.

A6. 보안상 잘못된 구성

A7. 안전하지 않은 암호화 저장

- 웹 어플리케이션은 데이터와 자격 증명을 적절히 보호하기 위한 암호화 기능을 거의 사용하지 않는다. 공격자는 약하게 보호된 데이터를 이용하여 신원 도용이나 신용카드 사기와 같은 범죄를 저지른다.

A8. URL접근 제어 실패

- 웹 어플리케이션이 권한 없는 사용자에게 연결 주소나 URL이 표시되지 않도록 함으로써, 민감한 기능들을 보호한다. 공격자는 이러한 약점을 이용하여 이 URL에 직접 접속함으로써 승인되지 않은 동작을 수행한다.

A9. 불충분한 전송 계층 보호

A10. 확인되지 않은 리다이렉션과 포워드

'Security > 용어정리' 카테고리의 다른 글

| 웹방화벽 (0) | 2010.08.01 |

|---|---|

| 정보 수집(Scan) 종류 및 탐지 (0) | 2010.06.18 |